Ik ben pas een paar weken klant van T-Mobile en heb mijn netwerk prima draaien op een eigen router (Ubiquity Edgerouter-4) en dat ging eigenlijk heel eenvoudig. Hoofdzaak is dat je van de glasaansluiting afblijft en alles aansluit op de mediaconverter met minimaal een Cat5e ethernetkabel.

Ik haal de volle snelheid van 1 Gb en heb 2 TV kastjes gewoon aangesloten op het interne netwerk werken. Voor wie dat interessant vindt of het zelf wil proberen, hierbij mijn eerste handleiding:

- Start door de normale installatie (Media Converter => ZYXEL Router) minstens een uur aangesloten te laten. Tip: maak verbinding met de ZYXEL router via een netwerkkabel, test de snelheid, bezoek een paar websites etc. Dit is nodig omdat de mediaconverter (waar de glasvezelkabel inzit) bij T-Mobile geregistreerd moet worden (ik denk via het MAC adres oid.)

- Zorg ook dat je TV kastje(s) werkt.

- Sla de laatste configuratie van de Edgerouter-4 veilig op als je dat nodig hebt.

- Zet de Edgerouter-4 terug naar fabrieksinstellingen. Sluit je werkstation met een ethernetkabel (je krijgt een heel lange bij je T-Mobile pakket) aan op Eht0 van de Edgerouter en kies een handmatige instelling in plaats van DHCP (bijvoorbeeld 192.168.1.22 / 255.255.255.0) en log via je browser aan op 192.168.1.1 (ubnt/ubnt)

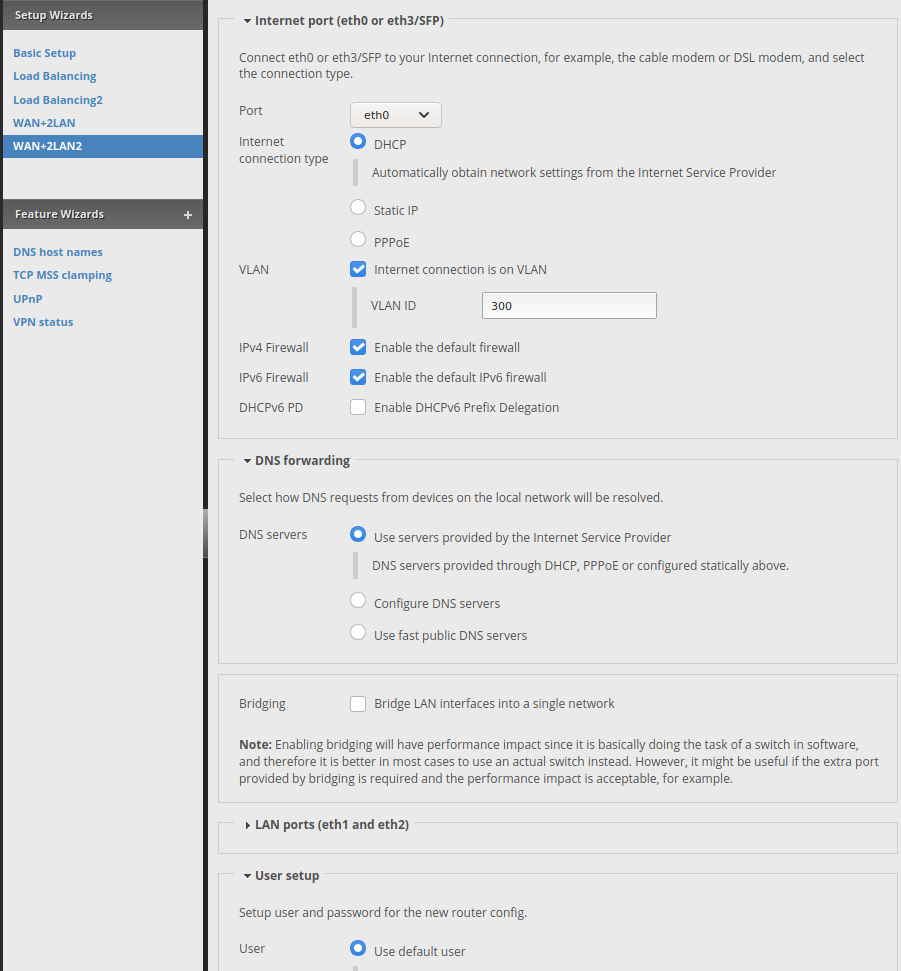

- Kies de wizzard WAN-2LAN2 en vul het volgende in:

-

De TV werkt nu ook via VLAN 300 dus daar heb je geen moeilijke toestanden meer mee.

-

Tip: je mag de vinkjes bij de firewall IPv4 en IPv6 uit laten, ik heb ze per ongeluk aan gelaten (is pas een klein probleem als je eigen servers draait die je extern wilt benaderen)

-

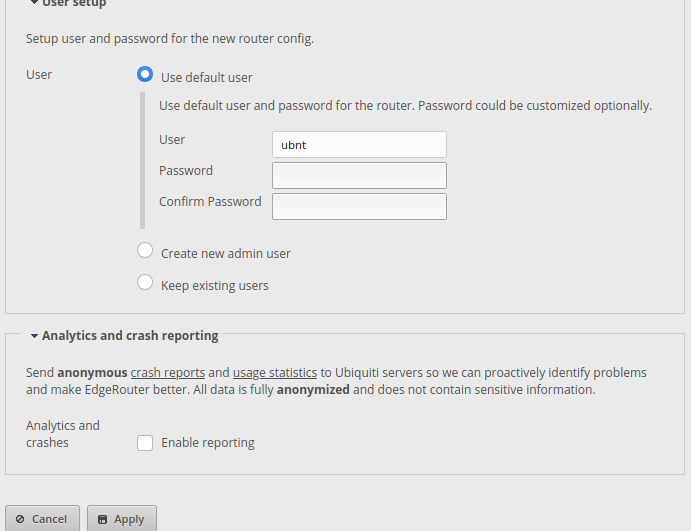

Je moet zelf weten of je een nieuwe user met een beter wachtwoord dan “ ubnt” wilt aanmaken. Ik zou het wel doen

Kies dan hierboven: “Create new admin user”

Kies dan hierboven: “Create new admin user” -

Tik op Apply en zorg dat de Edgerouter opnieuw gaat starten.

-

Haal de ethernetkabel met je werkstation uit Eth0 en doe deze in Eth1. Zet de DHCP weer terug naar automatisch.

-

Doe de ZYXEL Router uit en haal de ethernetkabel die van de mediaconverter loopt naar de Zyxel router los uit de WAN aansluiting en doe die in Eth0 van de Edgerouter.

-

Wacht een paar minuten terwijl de Edgerouter herstart.

-

Nu zou je Internet moeten hebben. Test de snelheid etc.

-

Maak de rest van de Edgerouter configuratie af zoals je hem zelf wilt hebben (Dat is voor iedereen anders natuurlijk) vergeet niet een DHCP service op Eth1 in te stellen.

Help, het werkt niet:

- Log aan op je router (dan weet je ook dat je werkstation een IP-adres heeft gekregen via DHCP)

- Controleer in de Edgerouter of je WAN (Eth0) een IP-adres heeft gekregen. Zo ja, dan zou je internet moeten hebben via Eth1.

- Zo niet: zet de Mediaconverter even uit. Wacht een minuut en zet hem weer aan Er zouden 3 groene lampjes moeten branden en probeer opnieuw of je nu wel internet hebt.

- Herstart de Edgerouter (stroom eraf even wachten en sttroom weer aansluiten) en probeer opnieuw of je nu wel internet hebt.

- Haal de kabel uit Eth0 van de Edgerouter en steek die terug in de WAN aansluiting van de ZYXEL. Schakel de ZYXEL weer in, sluit je werkstation daarop aan en kijk of het daar wel (weer) werkt. Zo ja, dan heb je hierboven wellicht een fout gemaakt. Het beste is om dan even helemaal opnieuw te beginnen.

Hopelijk is dit nuttig. Als er vragen zijn, dan hoor ik het graag en zal ik mijn best doen te helpen.